介绍

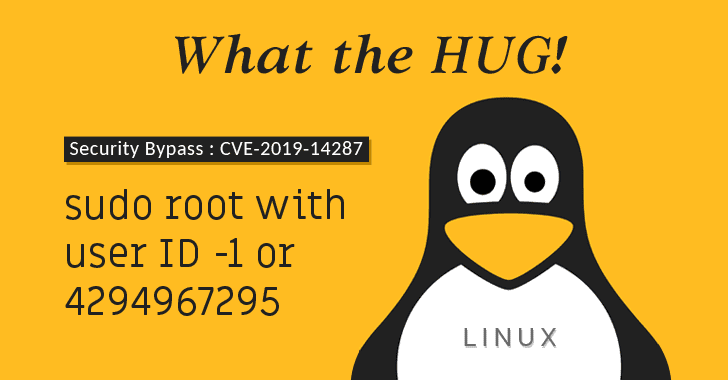

作为 Linux 中最常使用的重要实用程序之一,Sudo几乎安装在每一款 UNIX 和Linux 发行版上,以便用户调用和实施核心命令。然而近期研究人员发现了一个提权漏洞,却直指Sudo的一个安全策略隐患——即便配置中明确不允许root用户访问,该漏洞仍可允许恶意用户或程序,在目标Linux系统上以root用户身份执行任意命令。

说明

这个漏洞只能在非标准配置的Linux下生效,大多数Linux服务器不受影响。

影响版本

该漏洞影响了最新版本 1.8.28 之前的所有 Sudo 版本,但是必须记住,它只能在某个用户通过sudoers文件的配置访问某个命令的权限时才能生效。如果不是这种设置——大多数Linux发行版默认都不是——那么这个漏洞将不会产生任何影响。